В марте компания Microsoft выпустила плановые обновления безопасности, закрывающие 82 уязвимости в своих продуктах, 10 из которых были классифицированы каккритические. Среди закрытых уязвимостей 2 являются 0-day и обнародованы публично, а эксплуатация одной из этих уязвимостей была зафиксирована в реальных атаках.

В данной статье я расскажу о самых главных моментах этого выпуска.

Примечание: помимо плановых обновлений в марте был внеплановый выпуск обновлений безопасности для локальных версий Microsoft Exchange Server 2010, 2013, 2016, 2019. Подробности об этом выпуске можно получить в нашемблоге.

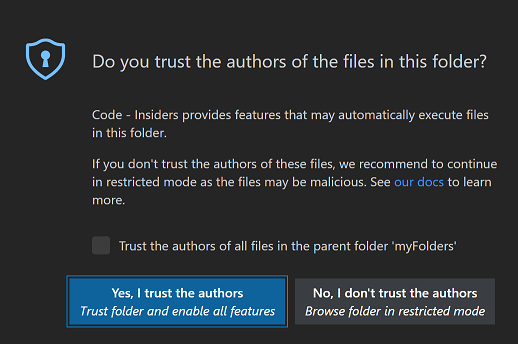

Сводная информация по количеству и типу уязвимостей в соответствующих продуктах приведена на графике ниже.

На следующие уязвимости и обновления безопасности следует обратить особое внимание.

Была закрыта критическая уязвимость удаленного исполнения кодаCVE-2021-26867в гипервизоре Microsoft Hyper-V (CVSS 9.9), которой подвержены все последние версии Windows 10 20H2, 2004, 1909 и Windows Server 20H2, 2004, 1909.

Мартовские обновления также исправляют важную уязвимость повышения привилегийCVE-2021-27077в компонентах Windows Win32k (CVSS 7.8). Она была публично раскрыта исследователями из команды Trend Micro Zero Day Initiative. Данная уязвимость затрагивает все поддерживаемые версии Windows и Windows Server.

Отдельного внимание заслуживает закрытая критическая уязвимость удаленного исполнения кодаCVE-2021-26897в службе сервера разрешения сетевых имен Windows DNS (CVSS 9.8). Уязвимости подвержены все поддерживаемые версии Windows Server c 2012 по 2019.

Также обновления затронули важную уязвимость повышения привилегийCVE-2021-24090в функции создания отчетов об ошибках Windows Error Reporting (CVSS 7.8), которой подвержены все последние версии Windows 10 20H2, 2004, 1909 и Windows Server 20H2, 2004, 1909.

Были закрыты сразу 10 уязвимостей в расширении видеокодека HEVC, наиболее интересной из которых является критическая уязвимость удаленного исполнения кодаCVE-2021-24089(CVSS 7.8). Этот компонент не входит по умолчанию в поставку ОС, поэтому данным уязвимостям подвержены только те системы, в которых пользователь или администратор загрузили и установили данное расширение из магазина Microsoft. Причем приложения из магазина Microsoft обновляются автоматически. Подробнее об этом можно узнать изэтойстатьи.

Замыкает команду лидеров мартовского выпуска критическая уязвимость нулевого дня, уже использующаяся в атаках это критическая уязвимость повреждения памятиCVE-2021-26411в браузере Internet Explorer (CVSS 8.8). Данная уязвимость затрагивает версию браузера IE 11. Подробнее об атаках в этойстатье.

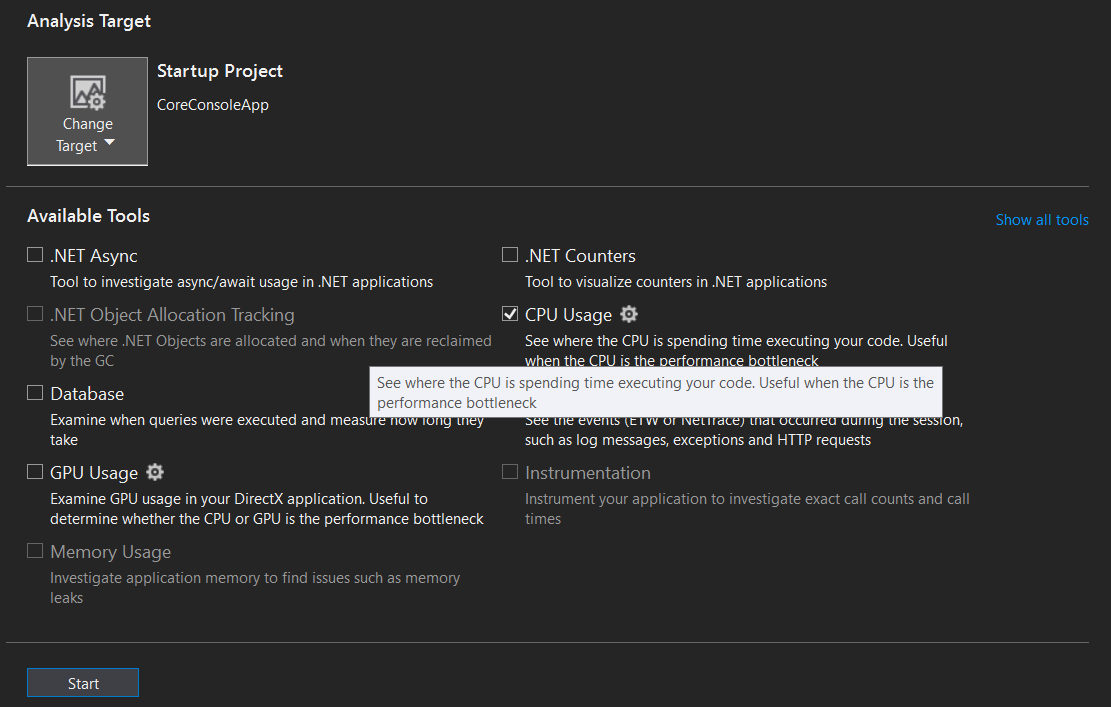

Остальные уязвимости были исправлены в компонентах Microsoft Edge (на движке EdgeHTML), Microsoft Office (приложениях и веб-сервисах), SharePoint Server, Visual Studio, VS Code, Azure Kubernetes Service, Azure Container Instance, Azure Spring Cloud, Azure Service Fabric, Azure Sphere и Power BI Report Server.

Полный список статей базы знаний для соответствующих пакетов обновлений, с которыми связаны потенциальные проблемы при установке, приведен взаметках к выпуску.

Обновления Servicing Stack Updates (SSU) быливыпущеныдля следующих версий ОС: Windows 10 версии 1809, 1909, 2004, 20H2 и Windows Server версии 2019, 1909, 2004, 20H2.

О важных изменениях в жизненном цикле обновлений SSU и объединении в единый накопительный пакет обновлений вы можете прочитать в нашемблоге. О том, как установить сразу и SSU, и обновления безопасности ОС в одном накопительном пакете, автоматически, соблюдая правильную последовательность, читайте в нашемблоге.

Также хочу напомнить, что в марте заканчивается поддержка браузера Microsoft Edge Legacy (на движке EdgeHTML). Все подробности на нашемпортале.

Как всегда самую полную и актуальную информацию об уязвимостях и обновлениях безопасности вы можете найти на нашем порталеSecurity Update Guide. Нам очень интересно узнать ваше мнение о новом портале Security Update Guide, поэтому мы призываем вас поделиться обратной связью о работе портала через этуформу.

Вы также можетепосмотретьзапись нашего ежемесячного вебинара Брифинг по безопасностис более подробным разбором этого выпуска обновлений безопасности Microsoft.

А для того чтобы быть в курсе самых актуальных новостей информационной безопасности Microsoft, подписывайтесь на канал.

Помните, почти 90% всех уязвимостей уже имели патчи от производителей на момент обнародования*, и своевременно обновляйте ваши системы.

Артём Синицын CISSP, CCSP, MCSE, MC: Azure Security Engineer

старший руководитель программ информационной безопасности в странах

Центральной и Восточной Европы

Microsoft

Twitter

YouTube